profesor teknolojiprofesorteknolojiprofesör teknolojizoomzoom konferans uygulaması nedirzoom meetingzoom nedirzoom uygulaması güvenli mizoom video uygulaması

Zoom Meeting Video Konferans Uygulaması Güvenli Mi?

ZOOM

UYGULAMASI HAKKINDA İNCELEME

Zoom

Video Communications, merkezi San Jose, California'da bulunan ve bulut bilişim

kullanarak özel yazılımlarıyla uzaktan konuşmalı ve görsel konferans hizmetleri

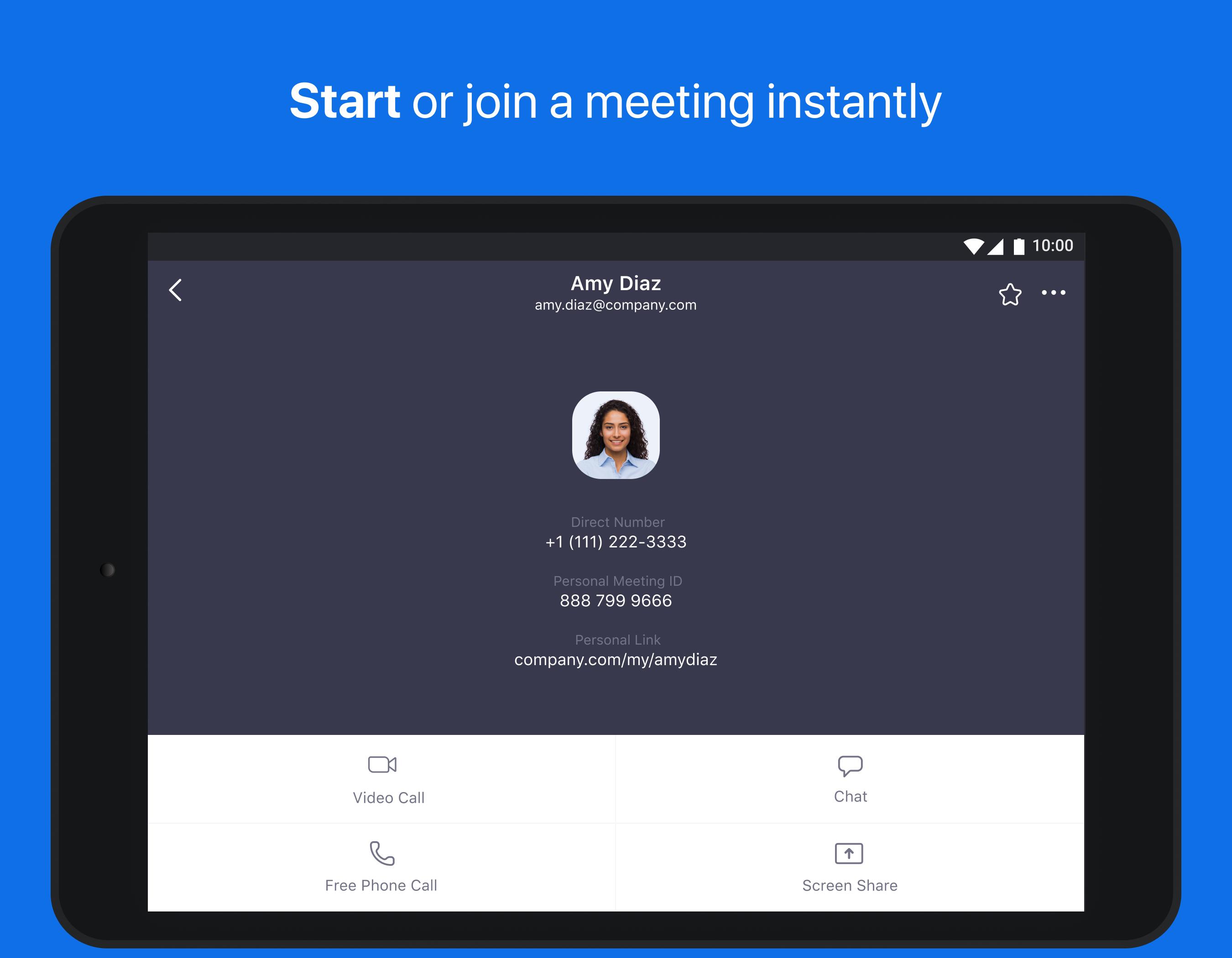

sunan bir şirkettir. Zoom, video konferansı, çevrimiçi toplantılar, sohbet ve

mobil işbirliğini birleştiren iletişim yazılımı sunar.[1]

Zoom,

2011 yılında Cisco Systems ve iş ortağı WebEx tarafından kuruldu.[1] Kurucu,

Eric Yuan, Stanford Üniversitesi yönetici programı mezunudur; Cisco mühendislik

bölümünden sorumlu başkan yardımcısıyken işbirliği yazılımlarını geliştirme

konusunda çalışmıştır.[2] WebEx ve Ring Central'de

görevli David Berman, Kasım 2015'te Zoom şirket başkanlığına getirilmiştir.[3] Zoom Ocak 2013'te hizmet

vermeye başlamış, aynı yılın Mayıs ayında kulllanıcı sayısının 1 milyona

ulaştığı bildirilmiştir[4]( Vikipedi,

Özgür Ansiklopedi).

Zoom

Clouds Meetings adlı uygulama coronavirüs sürecinde hakkında iddalı haberler

yapılan ve gündemi oldukça meşgul eden, temelde bulut bilişim sistemleri ve

yardımcı yazılımlarıyla beraber kullanıcılarının sesli ve görsel olarak konferans

yapabilmesini sağlayan bir uygulamadır. Daha net anlaşılması için Google Hangouts,

Microsoft Skype benzeri bir uygulama olduğunu söylemek yanlış olmaz. Hakkında yapılan

iddaları araştırırken Twitter kullanıcısı olan @c1truz_ kullanıcı adlı Felix’in

yazılarını inceleme fırsatım oldu. Felix vmray adlı gizli tehdit analizi

ve tespiti yapan bir platformda teknik lider olarak çalışmakta olduğunu

belirtmiştir. Dünya gündemine zoom ile ilgili haberlerin düşmesinde bu twitter

kullanıcının attığı tweetin büyük etkisi olduğunu fark ettim ve detaylı olarak

yazdıklarını inceledim. Felix’in attığı tweetlere yukarıda linkini verdiğim profilinden

ulaşabilirsiniz. Felix’in ayrıca bloğunda bu konu hakkında yazdığı detaylı

yazıya da İngilizce olarak buradan

ulaşabilirsiniz. Uzun ve detaylı bir yazı yazmış ama temelde şunları

anlatmıştır;

Zoom, istemcilerini macOS'ta dağıtmak için pkg

biçimini kullanır. PKG'ler, Windows'taki MSI'ye benzer, iyi bilinen bir

yükleyici biçimidir. Kullanıcılar bir toplantıya katıldığında, yazılımı indirip

çalıştırmaları istenir. Genellikle, pkg yükleyicileri, kullanıcıların yüklemeyi

özelleştirip onaylayabileceği birden çok sayfa içerir. Zoom

yükleyicisi bu ek adımları atlar ve bunun yerine genellikle yazılımın makineyle

uyumlu olup olmadığını kontrol etmek için kurulumdan önce çalıştırılması

gereken “ön gereksinim” komut dosyalarını çalıştırır. [5]

Yukarıda

Felix’in anlatmak istediği mac işletim sisteminde uygulama yüklenirken

verilecek olan tüm izinlerle ilgili uyarı kısmını atladığını ve ekranda sadece

uygulamayı yükle yazan bir mesaj verdiğini, kullanıcının da verilen izinlerden

haberi olmadan sadece yükleme işlemi sanarak yükle butonuna tıkladığını

anlatmıştır. Bu etik bir olay değildir. Bir kullanıcı olarak tarafıma bilgi

verilmeden dolaylı yolla kandırılarak iznimin alınmasını istemem. Uygulamanın

yapımcıları bu olayın zamandan tasarruf etmek ve tıklama sayısını azaltmak için

iyi niyetle yaptıklarını söylemesi de bana göre yeterli bir açıklama değildir.

Niyetleri iyi olabilir ama bundan emin olamayız.

İkinci

bir önemli konu ise uygulama daha önceden yüklenmişse ve güncelleme yapmak için

yetkisi olmayan bir kullanıcı ise "zoomAutenticationTool" (sic) adlı yardımcı

bir aracı çalıştırmaktadır. Bu araç, aynı zamanda paketlenmiş “runwithroot”

komut dosyasını root izinleriyle çalıştırmak için kullanıcıya bir parola istemi

gönderir. Ama bu parola istemi gönderdiği ve kullanıcının parolasını girdiği ekranı,

kullanımdan kaldırılmış ve güvenlik açısından çok kötü olan “AuthorizationExecuteWithPrivileges

()” adlı API’yi kullanarak yapmaktadır. Bu API’nin yaptığı normalde ekranda “Uygulamanızın

güncellenmesi için şifrenize ihtiyacı var” şeklindeki mesajı ekranda göstermek

yerine “Uygulamanın güncelleme için izninize ihtiyacı var” gibi bir mesaj

göstererek kullanıcıya şifre bilgilerinin kullanılacağı bilgisini vermez. Onun

yerine bir nevi sosyal mühendislik yaparak bu durumu bir Apple işlemi gibi

taklit ederek yapan kötü amaçlı yazılım gibi olduğunu belirtmiş Felix ve çok

güzel bir benzetme yapmıştır;

“Motoru

çalıştırıp radyoyu açmak için kontağa anahtarı taktıktan sonra, arabanız kendi

kendine sürmeye başlar.”

Uygulamanın

doğrudan hackerlara ya da internette bahsedildiği gibi facebook gibi firmalara

para karşılığında verileri sattığını düşünmüyorum. Anlaşılan Felix’de düşünmüyor,

sadece bu kullanılan API ve yardımcı yazılımların hacklenmeye karşı çok açık

olduğunu ve bununda güvenlik açığı olduğunu düşünüyor. Yaptığım araştırmalar ve

incelemeler sonucunda New york Times, Los Angeles Times gibi büyük ve isim

yapmış köklü dergi ve gazetelerin yalan yada doğruluğu kanıtlanmamış haberler

yapacağını düşünmüyorum. Türkiye’de ki tıklanma kasmak için asılsız haber yapan

siteler yada doğruluğu kanıtlanmamış haberlere yer veren gazetelerin aksine

büyük ve köklü dergiler oldukları için; bu şekilde haber yaptıklarında açılacak

davaları ve ödeyebilecekleri tazminatları düşünerek hareket ettikleri göz önüne

alınırsa bu dergilerde yer verilen haberlerin doğru olma ihtimalinin oldukça

yüksek olduğunu düşünüyorum. Los Angeles Times’ın burada

ve New York Times’ın burada

yer verdiği haberleri incelediğimde Zoom adlı uygulamanın E2E yani uçtan uça

şifreleme yerine AES şifrelemeyi kullanan TCP ve UDP bağlantıları kullanıldığının

doğru olduğunu düşünüyorum ki yukarıda ki haberlerde E2E kullanılmadığını

şirket yetkililerinin açıklamalarında söylediğini ve ilerleyen süreçte bu

şifrelemenin kullanılabileceğini ancak şuan mümkün olmadığını söylediklerine de

yer verilmiştir. Peki uçtan uca şifreleme yerine AES gibi şifreleme yöntemi

kullanılırsa ne olur? Zoom uygulamasında konferans yaparken toplantı idsi

oluşturuluyor ve bu idye sahip kişiler toplantıya katılabiliyor. 9 ile 11 basamaklı

şifreler diğer kişiler tarafından tahmin edilebiliyor ya da bunu otomatik

olarak sürekli şifre deneyen yazılımlar sayesinde bularak herhangi bir

toplantıya izinsiz dahil olarak trollemek dediğimiz yani toplantının akışını

bozmaya yönelik hamlelerde bulunabiliyor. Buna dair sosyal medyada ve yukarıdaki

haber sitelerinde ve dergilerinde bolca ekran görüntüsü bulunduğu ve şifreleme

yöntemleri hakkında az da olsa bilgi sahibi olduğum için doğru olduğuna

inanıyorum. Bana göre de bu da oldukça önemli bir açık. Bu haber sitelerinde dönen şifreleme açıkları

ve twitter kullanıcısı Felix’in yazdığı ve paylaştığı dökümanları çok kısa

sürede fark eden şirket ceosu Eric Yuan burada

yani Zoom’un kendi bloğunda bir yazı paylaştı. Bu yazı da coronavirüs olayları sonrasında

kullanıcı sayısında büyük bir artış olduğu 90 bin okulla öğrencilerin eğitimi

için anlaştıklarını ve yapılan görüşme sayılarının 10 milyondan 200 milyona

çıktıklarını açıkladı. Ardından aşağıda ki kısımda hatalarını kabul ettiler;

“Size kesintisiz hizmet ve Zoom'u dünya

çapındaki işletmeler için tercih edilen video konferans platformu yapan

kullanıcı dostu deneyim sunmanın yanı sıra platform güvenliği, gizlilik ve

güvenliği de sağlamaya çalıştık. Ancak, toplumun - ve kendi - gizlilik ve

güvenlik beklentilerimizin altında kaldığımızı kabul ediyoruz. Bunun için

çok üzgünüm ve bu konuda ne yaptığımızı paylaşmak istiyorum.

20 Mart

günü (başlangıçta davetsiz katılımcılara “parti çöküşçüleri” olarak

anılan bu blog yayınının adını ve içeriğini de değiştirdik. O zamandan beri

ortaya çıkan daha ciddi ve nefret dolu saldırı türleri göz önüne alındığında,

bu terminoloji açıkça yeterli değildir. kesinlikle bu tür saldırıları kınıyor

ve toplantısı bu şekilde kesintiye uğramış herkes için derinden hissediyor.

27

Mart'ta iOS istemcimizde Facebook SDK'sını kaldırmak için harekete geçtik ve

kullanıcılarımızdan gereksiz cihaz bilgilerini toplamasını önlemek için yeniden

yapılandırdık.

29

Mart'ta, gizlilik politikamızı , topladığımız veriler ve bunların nasıl

kullanıldığı konusunda daha net ve şeffaf olacak şekilde güncelledik -

kullanıcılarımızın verilerini satmadığımızı açıkça belirttik, geçmişte

kullanıcı verilerini hiç satmadık ve kullanıcıların verilerini satma niyetimiz

yoktur.

1 Nisan'da: Platformumuzdaki şifreleme hakkındaki

gerçekleri açıklığa kavuşturmak için bir blog yayınladı - karışıklık için

teşekkür ve özür dileme. Patrick Wardle tarafından gündeme getirilen Mac ile

ilgili her iki sorun için düzeltmeler yayınlandı. Özelliğin gereksiz veri

ifşasını belirledikten sonra Linkedin Sales Navigator uygulamasını kalıcı

olarak kaldırdı. (kalıcı olarak kaldırıldığını açıklamak için 4/2 güncellendi) “(Resmi Zoom

Blog)

Yukarıda

Zoom Ceosu Eric Yuan’ın blog yazısında ki önemli yerleri paylaştığım kısımdan

anladığım üzere uygulama bu kadar çok öne çıkacağını ve bu kadar çok

kullanıcıya hizmet edeceğini tahmin etmediği anda birden büyüdü. Bu büyüme

doğrultusunda göz önüne geldi ve açıkları arandı. Tabi ki her sistem kusursuz

değildir ve açıkları vardır. Önemli olan bu açıkları fark etmek yada başkaları

tarafından fark edildiğinde inceleyip doğruysa kabul ederek özür dilemek,

ardından da güncelleme çıkararak açıkları kapatmaktır. Zoom uygulaması bu

güncellemeleri yaptıktan sonra tekrar incelenmiş ve çeşitli raporlar

yayınlanmıştır. Bu raporlardan biri de twitter kullanıcısı Felix’in Teknik Liderlik

ettiği VmRay tarafından burada

yayınlandıktan sonra içlerinde Felix’in de olduğu birçok kişi tarafından bu

kadar kısa sürede açıkların kapatılması takdir edilmiştir. Yani yapılan

haberlerin asılsız olduğunu düşünmüyorum ancak hepsinin doğru olmadığının da

farkındayım. Şirket bence gerekeni yapmış ve önümüzde ki 90 gün içerisinde de

yapmaya devam ederek uygulamayı daha güvenli hale getireceklerini

açıklamışlardır. Bana göre şuan açıksız hiçbir uygulama bulunmamakta hatta açıktan

ziyade Facebook gibi dünya devi bir firmanın da verileri izinsiz sattığı için

Amerika mahkemeleri tarafından suçlu bulunması da göz önüne alınırsa, veri

satışı yapan firmalar da illaki vardır ve var olmaya da devam edecektir. Sadece

bu tarz haberleri incelerken hemen o firmalara ve verdikleri emeklere tabiri

caizse çamur atar gibi suçlamalarda bulunmak yerine detaylı ve doğru

kaynaklardan araştırma yaparak temkinli yaklaşmakta fayda var. Şuan için Zoom

uygulamasını kullanabileceğimi düşünmekteyim. Başlarda araştırma yaparken her

ne kadar yükleyip yükleyip kullanmadan ve izin vermden silsem de yapılan

güncellemeler ve yetkili açıklamaları ile açıkları ortaya çıkaran kişilerin

takdir mesajlarını görmek içime su serpti ve uygulamayı tekrar yükleyerek

kullanmaya çalıştım. Şuan için içinde bulunduğumuz dönemde gayet kullanışlı bir

uygulama olabilir ama en azından böyle bir riske dahi girmek istemiyorsak Google

Hangout yada Microsoft Skype kullanmaya devam edebiliriz. En azından daha güvenilir

ve daha köklü firmaların hatta bu işin öncülerinin eserleri daha sorunsuz olacağından

kullanırken kafamız rahat olabilir.

KAYNAKÇA

InWikipedia, Özgür Ansiklopedi. https://en.wikipedia.org/wiki/Zoom_Video_Communications

adresinden Nisan 25, 2020'de erişildi.

Los

Angeles Times. https://www.latimes.com/business/technology/story/2020-04-13/is-zoom-safe-to-use-heres-what-you-need-to-know

Nisan 25, 2020'de erişildi.

New York Times Magazin. https://nymag.com/intelligencer/2020/04/the-zoom-app-has-a-lot-of-security-problems.html

adresinden Nisan 25, 2020'de erişildi.

Zoom

Blog.

https://blog.zoom.us/wordpress/2020/04/01/a-message-to-our-users/

adresinden Nisan 25, 2020'de erişildi.

Felix, Twitter Kullanıcısı. https://twitter.com/c1truz_/status/1244737672930824193

adresinden erişildi.

VmRay,

Analiz Sitesi. https://www.vmray.com/analyses/c270ac7d529a-4/report/overview.html

adresinden erişildi.

[1] "Zoom's Full Featured UME Videoconferencing Platform

Exceeds Expectations". Telepresence

Options. 27 Ocak 2013.

[5] https://www.vmray.com/cyber-security-blog/zoom-macos-installer-analysis-good-apps-behaving-badly/

adresinden 25.03.202 tarihinde erişildi.

0 yorum